(راهنمای جامع فنی برای کاربران، اپراتورها و تولیدکنندگان سامانههای پروازی و موقعیتیابی)

در سالهای اخیر، حملات Spoofing یا فریب سیستم موقعیتیاب GPS به یکی از تهدیدات جدی در حوزه فناوریهای ناوبری، پهپادها و سامانههای هوشمند تبدیل شده است. این مقاله بهصورت جامع و فنی، مفاهیم GPS/GNSS Spoofing، روشهای اجرای آن توسط دولتها یا مهاجمان، نشانههای تشخیص حمله، و راهکارهای نرمافزاری و سختافزاری مقابله با آن را توضیح میدهد.

این راهنما بهویژه برای اپراتورهای پهپاد، شرکتهای سازنده، مدیران پروژههای موقعیتیاب، و کاربران حرفهای تهیه شده است تا با شناخت دقیق تهدید، از عملکرد ایمن سیستمهای خود اطمینان حاصل کنند.

تعریف فنی:

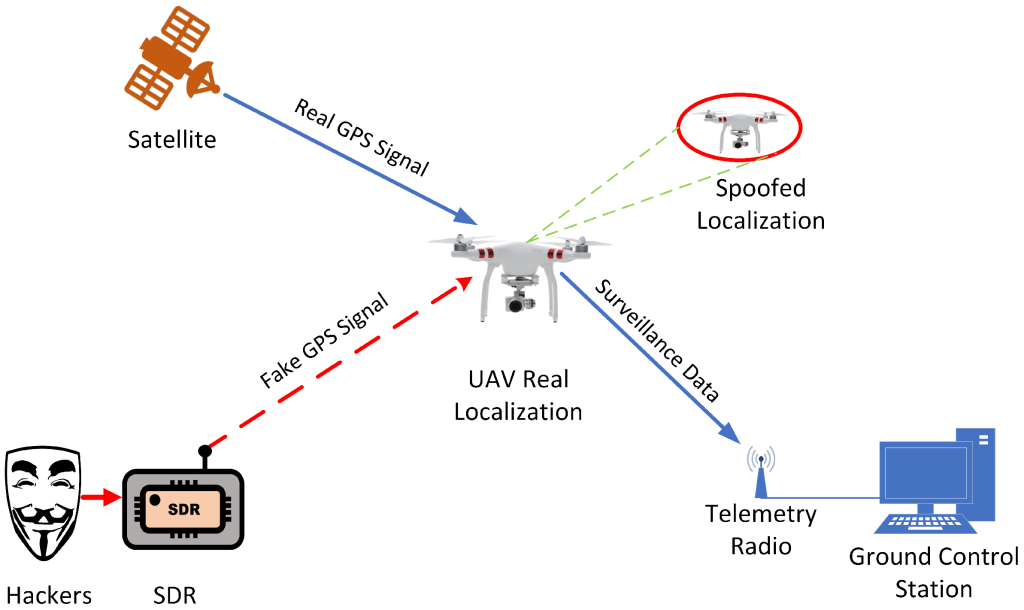

GNSS Spoofing یعنی ارسال سیگنالهای تقلبی مشابه با سیگنال ماهوارههای ناوبری (مثل GPS یا BeiDou) به یک گیرنده، بهطوریکه گیرنده بهجای سیگنال اصلی، سیگنال جعلی را دریافت و موقعیت اشتباهی را محاسبه میکند.

روشهای اجرایی که دولتها استفاده میکنند:

1. GNSS Spoofing با ایستگاه زمینی (Ground-Based Spoofer)

مکانیزم:

- با استفاده از آنتنهای فرستندهی رادیویی قوی، سیگنالهایی مشابه با سیگنالهای GNSS (مثلاً GPS L1) در یک منطقه جغرافیایی منتشر میشود.

- این سیگنالها بهگونهای طراحی شدهاند که قویتر از سیگنالهای واقعی ماهوارهها باشند (چون سیگنال ماهوارهها بسیار ضعیف و از ارتفاع 20 هزار کیلومتری میآید).

- گیرنده (مثل گوشی، پهپاد، خودرو) فریب میخورد و سیگنال جعلی را ترجیح میدهد، و در نتیجه موقعیت اشتباه را بهعنوان موقعیت واقعی نمایش میدهد.

مثالها:

- در ایران، اطراف برخی مراکز نظامی، سفارتخانهها یا تأسیسات حساس، پرتابکننده GNSS Spoofer وجود دارد که موقعیت شما را مثلاً از شمال تهران به قم یا مرز ترکیه منتقل میکند.

- در روسیه، اطراف کاخ کرملین بهصورت مداوم GPS Spoofing اجرا میشود. حتی کشتیهای اطراف سواحل سوریه گزارش دادهاند که موقعیتشان به داخل فرودگاههای روسیه منتقل شده!

2. سیستمهای Jammer + Spoofer ترکیبی

گاهی دولتها از ترکیب اخلالگر (Jammer) و جعلکننده (Spoofer) استفاده میکنند:

- اول گیرنده را با Jammer از دریافت سیگنال واقعی قطع میکنند.

- بعد از طریق Spoofer، سیگنال جعلی را وارد میکنند.

- گیرنده فقط سیگنال جعلی را دریافت کرده و آن را بهعنوان تنها مرجع موقعیتیابی قبول میکند.

3. Spoofing از پهپاد، هواپیمای بدون سرنشین یا ماهواره

در عملیات پیشرفتهتر، حاکمیتها از:

- پهپادهای رادیویی پرنده (مثل Global Hawk)

- یا ماهوارههای خاص نظامی

برای پخش سیگنال GNSS جعلی استفاده میکنند. این روش در جنگها کاربرد دارد (مثل جنگ اوکراین یا سوریه) تا پهپادهای دشمن را منحرف یا سقوط دهند.

4. برنامهریزی GPS داخلی در دستگاهها (Firmware Spoofing)

در تجهیزات الکترونیکی وارداتی (مثلاً تلفن همراه، پهپاد، گیرنده GPS)، اگر کشور صاحب فناوری اجازه داشته باشد:

- نرمافزار داخلی گیرنده (firmware) را طوری طراحی میکند که موقعیت جعلی را نشان دهد؛ یا فقط به یک سامانه خاص (مثلاً BeiDou) اعتماد کند.

این روش در تجهیزات نظامی صادراتی، تلفنهای مخصوص مقامات، یا پهپادهای غیرمجاز استفاده میشود.

5. Spoofing مبتنی بر شبکه (NTP/AGPS Spoofing)

مخصوص گوشیهای هوشمند و سیستمهای ناوبری متصل به اینترنت:

- سیستم موقعیتیابی گوشیهای موبایل اغلب از ترکیب GPS + Wi-Fi + آنتن BTS + NTP استفاده میکند.

- اگر یک دولت بتواند شبکه NTP یا آنتن BTS محلی را کنترل کند (مانند اپراتورهای موبایل داخلی)، میتواند زمان، موقعیت تقریبی، و مختصات جعلی را از این طریق به دستگاه ارسال کند.

- این نوع spoofing نیاز به سختافزار ندارد، فقط دسترسی به شبکه مخابراتی و اینترنت داخلی نیاز دارد.

مثالهای واقعی از GNSS Spoofing توسط دولتها

| کشور | مکان | هدف | نوع اسپوفینگ |

|---|---|---|---|

| 🇮🇷 ایران | اطراف مراکز نظامی و نهادهای امنیتی | پنهانسازی دقیق موقعیت تأسیسات | ایستگاه زمینی GNSS Spoofer |

| 🇷🇺 روسیه | اطراف کرملین، مراکز حساس، مرزهای اوکراین | فریب سامانههای پهپادی دشمن | زمینی + ماهوارهای |

| 🇨🇳 چین | اطراف تاسیسات هستهای و نظامی | جلوگیری از نقشهبرداری دقیق توسط GPS | Spoofing + Jammer |

| 🇺🇸 آمریکا | عملیات نظامی در عراق و افغانستان | منحرفسازی پهپادهای دشمن | Spoofing از هواپیماهای پروازی |

چطور بفهمیم مورد حمله GPS Spoofing قرار گرفتیم؟

- ناگهان موقعیت شما به نقطهای دور منتقل میشود (مثلاً از تهران به دزفول)

- قطبنما و جهت حرکت درست نیست

- سرعتهای غیرمنطقی (مثلاً 1000 کیلومتر بر ساعت)

- تجهیزات نقشهبرداری و پهپادی هشدار موقعیت ضعیف یا خطا میدهند

- مقایسه همزمان GPS با سیستمهای دیگر (مانند Wi-Fi یا نقشه آنلاین) تفاوت زیاد را نشان میدهد

جمعبندی

GPS یا GNSS Spoofing یک حمله فعال است که حاکمیتها برای حفاظت از امنیت ملی، دفاع از زیرساختها، یا مقابله با پهپادها انجام میدهند.

این کار:

- یا از طریق ارسال سیگنال جعلی قویتر از سیگنال ماهواره (GNSS Spoofing)

- یا از طریق برنامهریزی نرمافزاری دستگاهها

- یا از طریق کنترل شبکه ارتباطی داخلی

انجام میشود و قابل شناسایی و حتی مقابله است (در صورت استفاده از گیرندههای مقاوم در برابر spoofing یا ترکیب چند سیستم مکانیابی).

راهنمای کامل تشخیص و مقابله با GPS Spoofing در پهپادها و تجهیزات مکانیاب

بخش اول: تشخیص (Detection)

نشانههای کلاسیک حمله GPS Spoofing

- تغییر ناگهانی و غیرمنطقی مکان (Jumping Location)

مثلا پهپاد یا گیرندهی GPS از تهران ناگهان به کرمان منتقل میشود. - عدم تطابق سرعت و مسیر

- سرعت ثبتشده بسیار زیاد یا صفر است.

- مسیر حرکت ناگهان زاویه غیرمنطقی پیدا میکند.

- از دست رفتن اتصال GNSS یا تعداد ماهوارهها

- کاهش ناگهانی تعداد ماهوارههای قابل دریافت.

- یا برعکس: افزایش ناگهانی به عددی غیرعادی (مثلاً 20 ماهواره در یک منطقه کمپوشش).

- اختلاف بین منابع مختلف موقعیتیابی

- مقایسه GPS با:

- مکان BTS یا Wi-Fi (در گوشیها)

- IMU (شتابسنج و ژیروسکوپ)

- نقشههای از پیش ذخیرهشده

- اگر این منابع اختلاف شدید نشان دهند، احتمال spoofing بالاست.

- مقایسه GPS با:

- پیشزمینه: نزدیکی به مراکز نظامی، امنیتی یا حساس

اگر در نزدیکی تأسیسات خاص باشید و مکان دستگاه منحرف شود، احتمالاً spoofing هدفدار است.

بخش دوم: مقابله (Mitigation)

روشهای نرمافزاری و الگوریتمی

1. مقایسه با دادههای سنسور داخلی (Sensor Fusion)

- از IMU (شتابسنج و ژیروسکوپ) برای تشخیص حرکت واقعی استفاده کنید.

- اگر دادههای GPS با دادههای IMU اختلاف دارند → احتمال spoofing وجود دارد.

بسیاری از پهپادهای حرفهای (DJI، Pixhawk) این سیستم را دارند و در صورت اختلاف، به حالت Fail-safe میروند.

2. تأیید موقعیت از چند سامانه GNSS

- بهجای تکیه فقط به GPS، از multi-GNSS receivers استفاده کنید (مثلاً ترکیب BeiDou + Galileo + GPS).

- Spoof کردن همزمان چند سامانه بسیار سختتر و پرهزینهتر است.

تراشههایی مثل u-blox ZED-F9P یا Septentrio Mosaic-X5 این قابلیت را دارند.

3. بررسی نوسانات زمان (Time Anomaly Detection)

- Spoofingها معمولاً با خطای زمانی همراهاند.

- الگوریتمهایی وجود دارد که تأخیرهای نامعمول در سیگنالها را ردیابی میکنند.

4. اعمال فیلترهای Kalman یا الگوریتمهای AI-based

- برای تخمین موقعیت واقعی بر اساس دادههای گذشته و شتاب.

- اگر GPS داده پرت دهد، فیلتر موقعیت واقعی را تخمین میزند.

روشهای سختافزاری و امنیتی

1. استفاده از گیرندههای مقاوم به spoofing

گیرندههای پیشرفته دارای Anti-Spoofing داخلی:

- u-blox M9N / F9P

- Septentrio AsteRx-m3

- Trimble GNSS OEM Boards

این گیرندهها سیگنالهای GNSS را از نظر شکل موج، زمانبندی، دامنه و سازگاری بررسی میکنند و سیگنال جعلی را رد میکنند.

2. استفاده از آنتنهای جهتدار یا فازگیر (Controlled Reception Pattern Antennas – CRPA)

- آنتنهای هوشمند میتوانند جهت سیگنال را تشخیص دهند.

- اگر سیگنال GNSS از زمین بیاید (نه از آسمان)، رد میشود.

در تجهیزات نظامی و حساس استفاده میشود (گران ولی فوقالعاده مؤثر).

3. محدود کردن پرواز خودکار در محیطهای با spoofing محتمل

- مثلاً در نزدیکی پایگاههای نظامی یا مناطق حساس GPS.

- از پرواز دستی با استفاده از دید و نقشه آفلاین استفاده شود.

روشهای عملیاتی و پیشگیرانه

- داشتن نقشه آفلاین و نقاط شناختهشده (waypoints reference)

- ثبت سیگنالهای GNSS برای تحلیل پس از مأموریت (post-processing)

- افزایش آموزش تیم پرواز برای تشخیص سریع رفتار غیرعادی

- هشدار زودهنگام در نرمافزار کنترل پهپاد در صورت تغییر شدید مختصات

ابزارها و اپلیکیشنهای تشخیص spoofing برای تست و بررسی:

| ابزار / نرمافزار | توضیح |

|---|---|

| GPS-SDR-SIM | شبیهساز spoofing برای تست دفاع در سیستمهای GPS |

| GNSS-SDR | ابزار متنباز برای تحلیل سیگنالهای ماهوارهای |

| GNSS Viewer | نرمافزار بررسی زمان و جهت سیگنالهای GNSS |

| u-center | نرمافزار u-blox برای مشاهده وضعیت و سلامت سیگنال |

جمعبندی عملی برای پهپادهای شما:

| اقدام پیشنهادی | توضیح |

|---|---|

| استفاده از گیرندههای multi-GNSS | تا حد ممکن از GPS صرف خودداری شود |

| فعالسازی سیستمهای Fail-safe | برای مواقع از دست رفتن GPS |

| آموزش تشخیص spoofing به اپراتورها | رفتار غیرعادی پهپاد را بشناسند |

| تست دورهای GPS در مناطق حساس | و ثبت موقعیت واقعی و مقایسه با GPS |

| توسعه نرمافزار با فیلترهای Kalman یا AI | برای تشخیص موقعیت پرت |

چکلیست مقابله با GPS Spoofing

مخصوص پهپادهای شرکت نگاه آسمان

(مدلهای: N10 – N20 – N30 – N210 – ناجی و SAR)

۱. آمادهسازی پیش از پرواز (Pre-flight)

| مورد | انجام شده؟ |

|---|---|

| بررسی پوشش GNSS محل پرواز (محدودیت نظامی/امنیتی؟) | ☐ |

| بررسی تعداد ماهوارهها و کیفیت سیگنال در نرمافزار پروازی | ☐ |

| بهروزرسانی نرمافزار پروازی و گیرنده GPS/IMU | ☐ |

| فعالسازی سیستمهای Fail-safe برای از دست رفتن GPS | ☐ |

| فعالسازی Sensor Fusion (GPS + IMU) در کنترلر پرواز | ☐ |

| تنظیم حداقل ۳ نقطه پروازی از قبل (Waypoints آفلاین) | ☐ |

| ثبت موقعیت جغرافیایی مرکز کنترل زمین (Ground Station) برای مقایسه آنی | ☐ |

۲. حین پرواز (In-flight Monitoring)

| مورد | انجام شده؟ |

|---|---|

| نظارت لحظهای بر موقعیت، سرعت، ارتفاع و مسیر پرواز | ☐ |

| مقایسه جهت پرواز (heading) با دادههای قطبنما (compass) | ☐ |

| ثبت هرگونه پرش غیرعادی در موقعیت یا سرعت GPS | ☐ |

| بررسی ناهماهنگی بین مسیر واقعی و مسیر نقشهای | ☐ |

| هشدار به اپراتور در صورت افت شدید تعداد ماهوارهها | ☐ |

| اقدام فوری در صورت Spoofing مشکوک: سوئیچ به حالت دستی یا بازگشت امن | ☐ |

۳. پایان مأموریت (Post-flight)

| مورد | انجام شده؟ |

|---|---|

| استخراج فایل لاگ پرواز (Flight Log) از کنترلر | ☐ |

| مقایسه مسیر پرواز ثبتشده با مسیر واقعی | ☐ |

| بررسی دادههای IMU و GPS برای اختلافهای مشکوک | ☐ |

| گزارش هرگونه رفتار غیرعادی در سامانه گزارشدهی داخلی | ☐ |

| آموزش اپراتورها درباره نشانههای spoofing و واکنش سریع | ☐ |

۴. تجهیزات پیشنهادی برای افزایش مقاومت به Spoofing

| تجهیز | پیشنهاد |

|---|---|

| گیرنده multi-GNSS مقاوم به spoofing (مانند u-blox F9P یا M9N) | جایگزینی گیرندههای قدیمی یا تکسامانهای |

| سنسور IMU دقیق (±0.01 g, ±0.1°/s) | برای پشتیبانگیری از داده موقعیت |

| آنتنهای GNSS با قابلیت فیلتر سیگنال پایینآمده از زمین | برای تشخیص سیگنال جعلی |

| نصب جعبه سیاه پروازی (Flight Recorder) برای بررسی پس از مأموریت | جهت تحلیل فنی حوادث یا spoofing |

هشدارهای مهم امنیتی

- در مناطق با احتمال spoofing، از پرواز خودکار (Auto Mission) خودداری شود.

- در صورت مشاهده پرش شدید موقعیت (مثلاً از اراک به مرز افغانستان!) پرواز را درجا متوقف و پهپاد را بازگردان کنید.

- اگر از Ground Station استفاده میکنید، حتماً سیستم پشتیبان (مانند تلفن ماهوارهای یا اتصال اینترنت امن) داشته باشید.

شرح فنی و علمی Spoofing لوکیشن در پهپادها

۱. مفهوم Spoofing لوکیشن

Spoofing لوکیشن یعنی ارسال سیگنالهای جعلی موقعیت مکانی به گیرنده GPS پهپاد، بهطوری که پهپاد فکر کند در موقعیت متفاوتی نسبت به مکان واقعی خود قرار دارد.

۲. چگونه Spoofing لوکیشن در پهپادها انجام میشود؟

۲.۱ ارسال سیگنال GNSS جعلی (GNSS Signal Spoofing)

- ماهوارههای GNSS (GPS، BeiDou، GLONASS و …) سیگنالهایی بسیار ضعیف از ارتفاع حدود ۲۰۰۰۰ کیلومتری ارسال میکنند.

- حملهکننده با دستگاههای فرستنده رادیویی قوی (Spoofer) در نزدیکی پهپاد، سیگنالهای جعلی میفرستد که قدرتشان بیشتر از سیگنال واقعی ماهواره است.

- گیرنده پهپاد به اشتباه سیگنال جعلی را معتبر تشخیص میدهد و موقعیت غلط را محاسبه میکند.

۲.۲ روشهای پیشرفتهتر Spoofing

- Spoofing هماهنگشده (Synchronized Spoofing):

سیگنال جعلی دقیقاً با زمان و فاز سیگنال اصلی هماهنگ میشود تا گیرنده متوجه تداخل نشود. - Spoofing مرحلهای (Gradual Spoofing):

موقعیت پهپاد به آرامی به نقطه جعلی منتقل میشود، که تشخیص حمله را سختتر میکند.

۲.۳ Spoofing مبتنی بر شبکه (Network-based Spoofing)

- در پهپادهایی که علاوه بر GPS از دادههای شبکه (Wi-Fi، GSM، اینترنت) برای موقعیتیابی استفاده میکنند، حملهکننده با دستکاری دادههای شبکه موقعیت جعلی ارسال میکند.

- این روش بهخصوص در پهپادهای متصل به کنترل از راه دور یا سیستمهای مبتنی بر موقعیت اینترنتی کاربرد دارد.

۳. ابزارها و تجهیزات مورد استفاده در Spoofing

- Spooferهای GNSS زمینی: آنتنهای جهتدار یا چندجهته با توان بالا

- پهپادهای حامل Spoofer: برای Spoofing در مناطق سخت دسترسی

- نرمافزارهای تولید سیگنال جعلی: مانند GPS-SDR-SIM

- جعل زمان و فرکانس سیگنال: برای هماهنگسازی دقیق با سیگنال اصلی

۴. اهداف و کاربردهای Spoofing لوکیشن

- منحرف کردن پهپادهای نظامی یا تجسسی

- ایجاد اختلال در ناوبری پهپادهای تجاری

- عملیات روانی و جنگ الکترونیک

- جلوگیری از ورود پهپادها به مناطق ممنوعه یا حساس

۵. پیامدها و خطرات Spoofing لوکیشن

- سقوط یا خروج پهپاد از محدوده پروازی

- گزارش موقعیت غلط به اپراتور و مدیریت اشتباه ماموریت

- آسیب به زیرساختهای مهم در صورت استفاده در عملیات نظامی یا امدادی

راهکارهای مقابله با Spoofing لوکیشن در پهپادها

۱. استفاده از گیرندههای GNSS مقاوم به Spoofing

- گیرندههایی مانند u-blox M9N/F9P یا Septentrio AsteRx-m3 دارای الگوریتمهای تشخیص سیگنال جعلی هستند.

- این گیرندهها پارامترهایی مثل شکل موج، دامنه، زمانبندی و تطابق فاز سیگنال را آنالیز میکنند.

۲. ترکیب دادههای GNSS با سنسورهای داخلی (Sensor Fusion)

- ادغام دادههای GPS با شتابسنج، ژیروسکوپ و قطبنما (IMU) به کنترلکننده پهپاد کمک میکند حرکت واقعی را تخمین بزند.

- اگر موقعیت GNSS با حرکات IMU تطابق نداشته باشد، سیستم به Spoofing مشکوک میشود.

۳. استفاده از چند سامانه GNSS (Multi-constellation)

- استفاده همزمان از GPS، BeiDou، GLONASS و Galileo.

- Spoof کردن چند سیستم به طور همزمان بسیار سختتر و پرهزینهتر است.

۴. استفاده از آنتنهای جهتدار یا فازگیر (CRPA)

- این آنتنها جهت سیگنال دریافتی را تشخیص میدهند و سیگنالهای غیرواقعی که از زمین یا جهتهای غیرمنتظره میآیند را فیلتر میکنند.

- معمولاً در کاربردهای نظامی و حساس به کار میروند.

۵. الگوریتمهای تشخیص ناهنجاری موقعیت (Anomaly Detection)

- الگوریتمهای نرمافزاری که موقعیتهای غیرممکن (مثلاً پرش ناگهانی یا سرعت غیرعادی) را شناسایی و هشدار میدهند.

- نمونه: فیلتر کالمن (Kalman Filter) یا روشهای مبتنی بر یادگیری ماشین.

۶. هشدار و کنترل اپراتور

- طراحی رابط کاربری نرمافزار کنترل پهپاد به گونهای که تغییرات غیرعادی موقعیت به اپراتور هشدار داده شود.

- آموزش اپراتورها برای واکنش سریع در صورت مواجهه با Spoofing.

۷. اجرای دستورهای پشتیبان (Fail-safe)

- اگر Spoofing تشخیص داده شود، پهپاد میتواند:

- به نقطه پرواز شروع بازگردد (Return to Home)

- فرود اضطراری انجام دهد

- به کنترل دستی تغییر وضعیت دهد

۸. محدود کردن پرواز در مناطق پرخطر

- عدم پرواز یا استفاده از سیستمهای ناوبری پشتیبان در مناطقی که احتمال Spoofing بالاست (مثلاً اطراف تأسیسات نظامی).

جمعبندی

برای تضمین ایمنی و دقت موقعیتیابی در پهپادها، بهترین راهکار، ترکیبی از سختافزار مقاوم، نرمافزار هوشمند، آموزش اپراتورها و رعایت سیاستهای عملیاتی است. با این رویکرد میتوان خطرات Spoofing را به حداقل رساند.

این مقاله توسط تیم فنی نگاه آسمان گردآوری شده است.

در صورت استفاده از این مقاله حتما از هشتگ #نگاه_آسمان استفاده کنید.

هیچ دیدگاهی نوشته نشده است.